ゼロトラストの考え方から実現のステップまで解説!

リモートワークの普及に伴い、従来主流だった境界型防御に代わって注目され始めた『ゼロトラスト』というセキュリティの考え方。

本書は”ゼロトラストアーキテクチャとは何?”から”ゼロトラストへの移行ステップ”まで解説した、ゼロトラストの入門書です。

詳細はフォームよりお申し込みのうえ、無料でダウンロードしご覧いただけます。

|

|

|

|

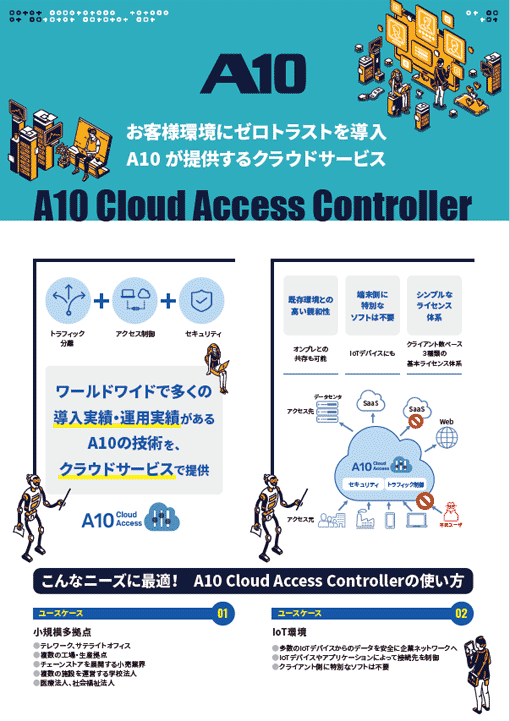

お客様環境にゼロトラストを導入「A10 Cloud Access Controller」 トラフィック制御+アクセス制御+セキュリティ、ワールドワイドで実績あるA10の技術をクラウドサービスで提供 |

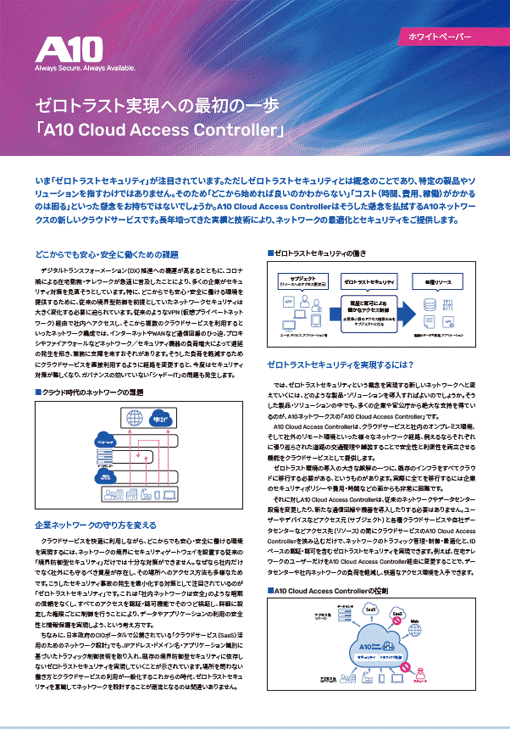

ゼロトラスト実現の第一歩「A10 Cloud Access Controller」 ゼロトラストを「どこから始めればいいのかわからない」「コストを抑えたい」そんな懸念を払しょくする、A10のクラウドサービスのご紹介。 ゼロトラスト実現に向けた最初の一歩として! |

クラウドサービス活用時代に適したプロキシソリューション A10 Thunderでセキュアサービスエッジとゼロトラストアーキテクチャを実現 |

お申し込みについて

メルマガ購読

こちらから設定をカスタマイズすることがができます。

Product Marketing, A10 Networks